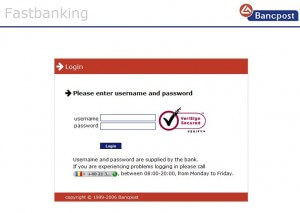

Adresa web a link-ului din corpul mesajului duce la http://201.30.116.135/fastbanking/. La adresa respectiva suntem intampinati de un formular identic cu cel al aplicatiei de Internet Banking al bancii BancPost.

Adresa la care se trimit datele din formularul respectiv este:

http://201.30.116.135/security/fastbanking.bancpost.ro/iBankWeb/index.php

M-am gandit sa le servesc cateva inregistrari in baza de date omuletilor respectivi facand un scriptulet ca cel de mai jos:

#!/usr/local/bin/bash

COUNTER=0

while [ $COUNTER -lt 100000 ]; do

echo –

fetch http://201.30.116.135//security/fastbanking.bancpost.ro/iBankWeb/index.php?user=teste&pass=1234

let COUNTER=COUNTER+1

done

Sper ca am reusit sa adaug cateva inregistrari.

In acelasi timp am trimis mail-uri cu avertizari spre adresele de abuse a firmei inregistrate la RIPE ca fiind detinatoarea ip-urilor unde este hostat site-ul si a celei de unde s-a trimis mail-ul. Am anuntat cu aceasta ocazie si BancPost la adresa de mail: fastbanking@bancpost.ro (da, de data aceasta le functioneaza site-ul celor de la BancPost).

Nu pot sa cred ca in atatea zile ( de pe 22 pana astazi pe 29) nu au ajuns si alte plangeri de acest gen la BancPost. Nu pot sa cred ca cei de la BancPost nu au luat nici o masura pentru a stopa acest atac.

Intr-adevar undeva in afara lucrurile s-ar fi rezolvat mult mai repede… dar deh, vorba lui Mircea Badea, traim in Romania si asta ne ocupa tot timpul.