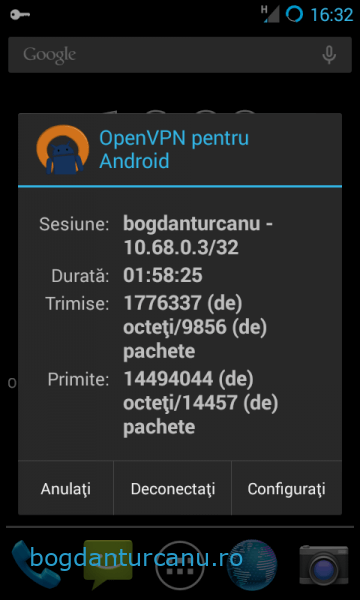

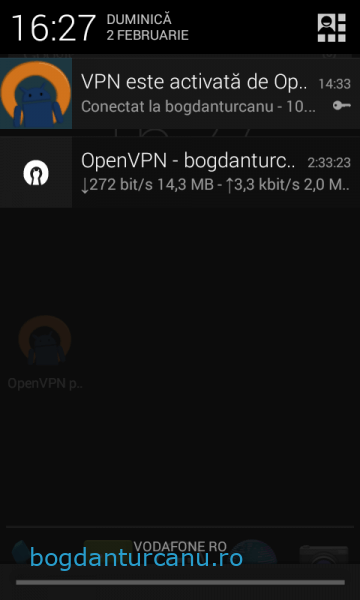

Ca să evit limitarea celor de la Vodafone, am ales să folosesc OpenVPN pentru a realiza o conexiune VPN pe noul Android instalat pe telefon.

Am ales clientul OpenVPN for Android realizat de Arne Schwabe pe care l-am instalat din Google Play.

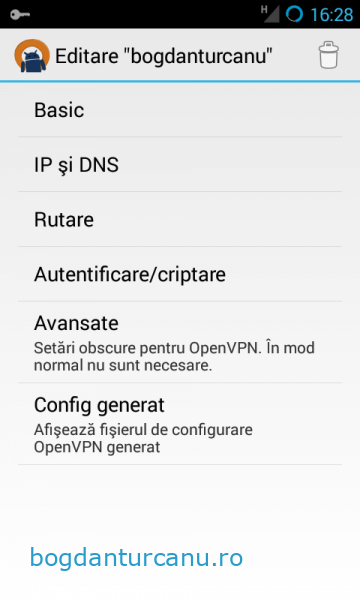

Setarea se face ușor:

- se descarca pe telefon certificatele necesare pentru conectare;

- se adauga un profil nou;

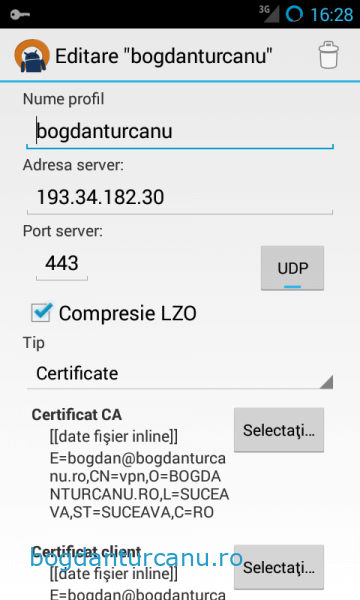

- in secțiunea Basic se introduce numele conexiuni, adresa IP a serverului la care ne vom conecta, portul și protocolul (UDP), activăm compresia LZO, importăm certificatele decărcate anterior;

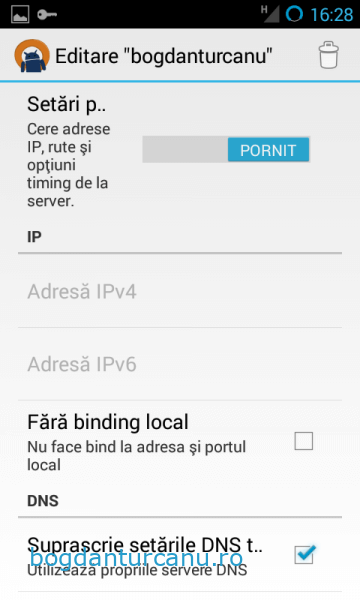

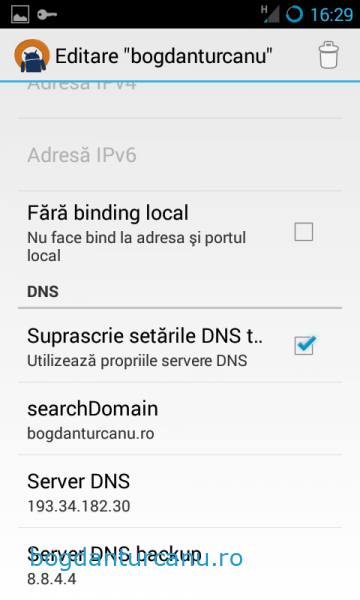

- in secțiunea IP și DNS activăm optiunile „Cere adrese IP, rute și opțiuni timing de la server”, „Suprascrie setările DNS”, și introducem informațiile necesare pentru searchDomain, Server DNS și Server DNS backup.

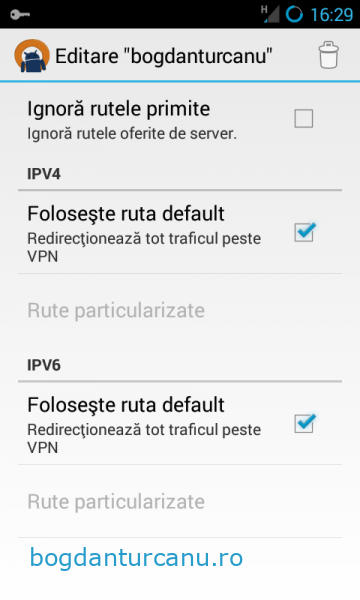

- în secțiunea Rutare, activăm opțiunile „Folosește ruta default” pentru IPv4 cel puțin.

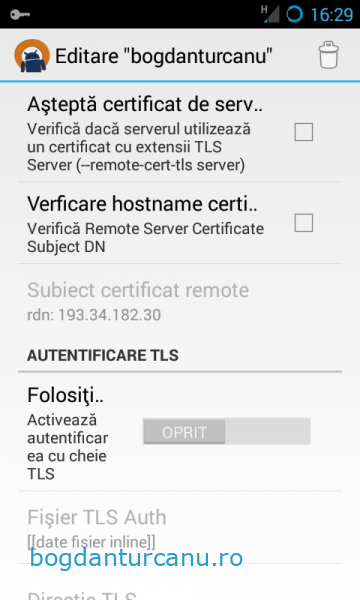

- în secțiunea Autentificare/critpare nu este necesar să facem nici un fel de setări.

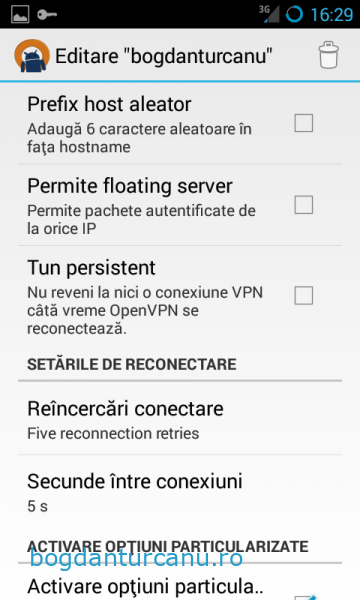

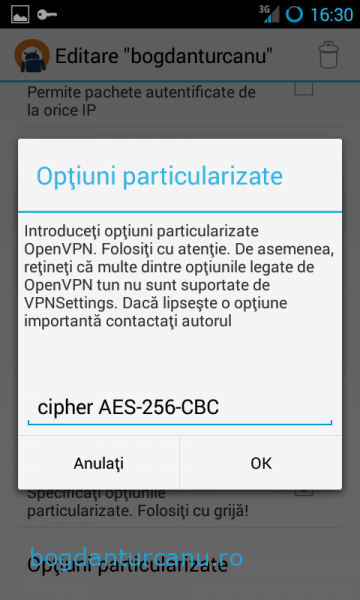

- în secțiunea avansate este necesar să adăugăm o opțiune particularizată și anume: chiper AES-256-CBS

Aceste setări sunt corecte pentru a funcționa cu configurația existentă pe serverul meu OPENVPN. În cazul vostru este posibil să difere. Într-un articol ulterior voi prezenta configurația de pe serverul VPN la care se conectează acest telefon, laptop-ul meu cu Windows 8.1 și un server cu freeBSD instalat acasă.

Articole asemanatoare:

- Raspberry Pi 2 – OpenVPN server – Bridge

- Tunel intre doua calculatoare cu Win XP (OpenVPN client-server)

- Au apărut

- ZTE ZXR 10 2609

- Configurația OpenVPN pe care o folosesc

- Primii pasi in lumea FreeBSD-ului

- Manager de parole

- Mikrotik server VPN IPSec PSK – conectare client Android 13

- Samsung Galaxy S folosit ca și webcam

- Vodafone și VoIP

Foarte tare, multumim pentru articolo si pentru informatii, la mai multe articole de acest gen

Salut Bogan,

Poti pubica intr-un post si setarile de la serverul openvpn ?

E foarte utila folosirea vpn-ului nu numai pentru a scapa de restrictiile VDF, dar si pentru a te proteja de sniffing in retele wifi publice.

Cu bine,

Adrian

De retinut si modalitatea de obtinere a fisierului cu extensia .p12, plecand de la ce avem in arhiva exportata de ssl-admin:

openssl pkcs12 -export -in client.crt -inkey client.key -certfile ca.crt -out client.p12